Как производители смартфонов следят за пользователями

Системным программам — тому, что установлено на смартфоне по умолчанию и что обычно вообще нельзя удалить, — уделяется не так уж много внимания. Между тем, если с другими приложениями и сервисами у нас есть хоть какой-то выбор, то здесь его обычно попросту нет, возможности слежки намертво вшиты в само устройство.

Именно этому посвящено свежее исследование ученых из эдинбургского университета в Великобритании и дублинского Trinity College в Ирландии. Они взяли смартфоны четырех известных производителей и оценили, как много те передают информации. А чтобы было с чем сравнивать — сравнили с популярными альтернативными «прошивками» для телефона, LineageOS и /e/OS. И вот что у них получилось.

Как исследовали телефоны

Для чистоты эксперимента авторы работы задали достаточно строгий сценарий работы четырех смартфонов, который, скорее всего, никогда не будет использован в реальных условиях. Предполагалось, что смартфон используется только для звонков и SMS. Исследователи не добавили ни одного приложения сверх того, что было установлено производителем.

Более того, на все вопросы типа «желаете ли вы улучшить качество обслуживания, передавая данные», которые обычно задают при первом включении аппарата, воображаемый пользователь отвечал отрицательно. Не активировались и необязательные сервисы от производителя, такие как облачное хранение данных или система поиска утерянного устройства. В общем, во время исследования смартфоны пребывали в настолько «приватном» и первозданном состоянии, насколько это вообще возможно.

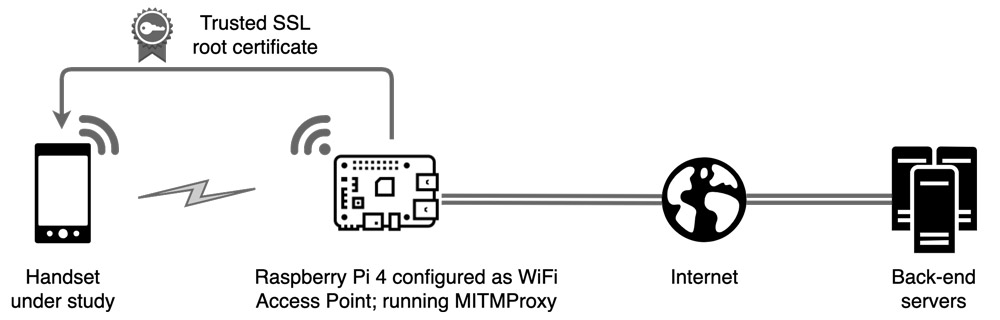

Базовая технология «слежки за шпионами» во всех подобных исследованиях одинаковая. Смартфон подключается к мини-компьютеру Raspberry Pi, который работает как точка доступа сети Wi-Fi. На Raspberry Pi устанавливается программное обеспечение, которое перехватывает и расшифровывает поток данных с телефона. Затем данные снова шифруются и доставляются получателю — разработчику телефона, приложения или операционной системы. По сути, авторы работы использовали в мирных целях атаку типа «человек посередине» (Man-In-The-Middle).

Хорошая новость заключается в том, что все передаваемые данные были зашифрованы. Наконец-то решена проблема начала прошлого десятилетия, когда коммуникации между устройствами, программами и серверами происходили открытым текстом, без какой-либо защиты. На самом деле исследователям пришлось потратить достаточно много сил и времени, чтобы расшифровать и проанализировать данные — и понять, какая информация передается со смартфона.

Например, в некоторых случаях системное приложение на телефоне определяло, что имеет место соединение с поддельным сервером, и обрывало связь. Это приходилось обходить с помощью установки самодельного доверенного сертификата, что также в некоторых случаях было намеренно затруднено. Для части данных было применено многослойное шифрование либо обфускация.

Чтобы решить эти проблему, на телефонах разблокировался загрузчик, декомпилировались системные приложения, а также использовались специальные отладочные утилиты, позволяющие либо проанализировать данные до того, как их зашифруют, либо извлечь ключи шифрования из оперативной памяти. Все эти сложности в ходе эксперимента говорят о том, что потенциальным злоумышленникам будет достаточно тяжело заполучить данные встроенной в смартфоны телеметрии.

Дальше все было относительно «просто»: исследователи полностью стирали данные на устройстве, выполняли процедуру первоначальной настройки. Не вводя данные аккаунта Google, каждый смартфон оставляли включенным на несколько дней и контролировали передачу данных с него. Затем пробовали войти в учетную запись Google, а также включали на время сбор данных о местоположении, заходили в настройки телефона. На каждом этапе контролировалось, какие данные отправляются и кому. Всего было испытано шесть смартфонов: четыре с «прошивкой от производителя» и два с кастомными версиями Android — LineageOS и /e/OS.

Кто собирает данные?

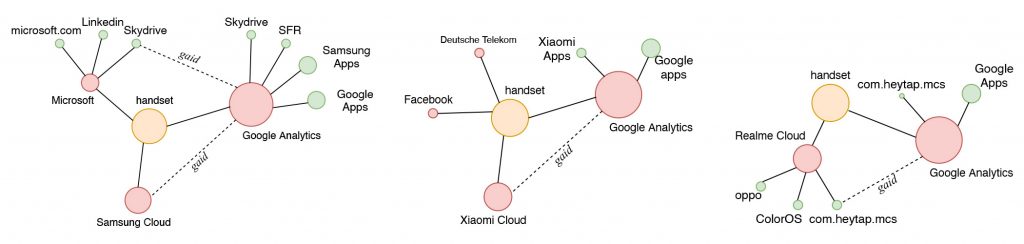

Прежде всего это — никаких сюрпризов — производители смартфонов. Все четыре устройства с оригинальной прошивкой и предустановленным набором программ передавали телеметрию производителю, вместе с постоянными идентификаторами, такими как серийный номер устройства. В данном случае авторы исследования проводят черту между штатными прошивками от популярных производителей и кастомными сборками LineageOS и /e/OS.

Например, в LineageOS есть возможность разрешить отправку данных разработчикам (для отслеживания стабильности работы программ, например), но, если ее запретить, отправка данных действительно прекращается. На «заводских» устройствах запрет на отправку данных при первоначальной настройке может и снижает количество таких данных, но не исключает передачу информации совсем.

Далее следуют разработчики предустановленных приложений. Тут также есть интересный нюанс: по правилам Google приложения, установленные из магазина Google Play Store, для отслеживания активности пользователя должны использовать специальный рекламный идентификатор — так называемый Google Advertising ID. Этот идентификатор при желании можно поменять в настройках телефона. А вот предустановленные производителем приложения не обязаны следовать этому требованию и, как выяснилось, собирают много данных с использованием постоянных идентификаторов.

Например, предустановленное приложение соцсети отправляет данные о вас на собственные серверы, даже если вы ни разу его не запускали. Есть и более интересный пример: системная клавиатура на одном из смартфонов отправляла данные о том, какие приложения запускались на телефоне. На нескольких устройствах были также предустановлены операторские приложения, которые также собирали информацию о пользователе.

Наконец, отдельной строкой идут системные приложения Google. Это в первую очередь Google Play Services и Google Play Store, а, как правило, еще и Youtube, Gmail, Maps и так далее, которые предустанавливают на подавляющее большинство телефонов. Исследователи отмечают, что именно приложения и сервисы Google собирают максимальный объем данных — гораздо больше, чем любые другие предустановленные программы на телефоне. Соотношение данных, отправляемых в Google (слева) и всем остальным получателям телеметрии (справа) показано на графике ниже:

Какие данные передаются?

В этой части авторы работы вновь делают упор на идентификаторы. Все данные снабжены каким-либо уникальным кодом, позволяющим определить отправителя. В некоторых случаях код одноразовый — это правильный с точки зрения приватности способ собирать статистику, например о стабильности работы системы, полезную для разработчиков.

Но есть и долгоживущие и даже постоянные идентификаторы, которые нарушают приватность пользователя. Например, уже упомянутый выше Google Advertising ID — хотя его и можно сменить вручную, в реальности это мало кто делает и идентификатор можно считать почти постоянным. Он отправляется как в Google, так и производителям устройства.

Постоянные идентификаторы — это серийный номер устройства, IMEI-код радиомодуля, номер SIM-карты. Серийный номер устройства и IMEI позволяют идентифицировать пользователя даже после смены телефонного номера и полного сброса устройства.

Регулярно передаваемая информация о модели устройства, размере дисплея, версии прошивки радиомодуля несет меньше рисков с точки зрения приватности, так как эти данные одинаковые для большого числа владельцев телефона одной и той же модели. А вот данные об активности пользователя в определенных приложениях рассказывают о владельце очень многое. Здесь исследователи говорят о тонкой границе между данными, необходимыми для отладки приложений, и информацией, позволяющей создать подробный профиль пользователя, например для таргетированной рекламы.

К примеру, информация о том, что какое-то приложение непомерно расходует батарею, может быть важна для разработчика и в конце концов принесет пользу потребителю — если благодаря телеметрии эту проблему заметят и исправят, телефон станет дольше работать от батареи. Данные о версии установленных системных программ позволяют определить, нужно ли загрузить обновление, — тоже полезно. А вот стоит ли собирать информацию о конкретном времени начала и окончания разговора по телефону, этично ли это — большой вопрос. Еще один часто передаваемый тип данных о пользователях — список установленных приложений. Он может многое рассказать о пользователе, в том числе о его политических и религиозных предпочтениях.

Объединение данных о пользователе из разных источников

В ходе исследования его авторы проделали большую работу и все равно не смогли составить полную картину того, как различные производители телефонов и программ собирают и обрабатывают данные о пользователях. Поэтому им пришлось сделать допущения.

Допущение первое: если производители смартфонов собирают постоянные идентификаторы, то они имеют возможность отслеживать активность пользователя, даже если он стирает все данные с телефона и меняет SIM-карту.

Допущение второе: у всех участников рынка есть возможность обмениваться данными и, комбинируя постоянные и временные ID, а также разные виды телеметрии, создавать максимально полную картину привычек и предпочтений пользователя. Как на самом деле это происходит, действительно ли разработчики обмениваются данными или даже продают их сторонним агрегаторам — эти вопросы выходят за рамки данного исследования.

Выводы

Условным «победителем» по части приватности оказался телефон с кастомной операционной системой /e/OS на базе Android, которая использует собственный аналог Google Play Services, — с этого устройства никакие данные никуда не передавались. Телефон с другой кастомной системой, LineageOS, не передавал информацию разработчикам, но отправлял ее в Google, так как на нем были установлены сервисы этой компании, которые по факту необходимы для полноценной работы устройства, — некоторые приложения и множество функций без Google Play Services попросту не работают или работают плохо.

Что касается фирменных прошивок популярных производителей, то между ними нет особой разницы: все собирают достаточно большой набор данных, объясняя это заботой о пользователе. Прямой запрет на передачу «информации об использовании», как отмечают авторы, по сути не соблюдается. Изменить такую ситуацию может только требование регуляторов обеспечить большую приватность потребителей. Пока же исключить телеметрию полностью могут только продвинутые пользователи, способные установить нештатную ОС, и то — с ограничениями по использованию популярного ПО.

Что до безопасности, то прямых рисков факт сбора телеметрии, судя по всему, не несет. Здесь ситуация радикально отличается от смартфонов третьего эшелона, на которых и вредоносное ПО может быть установлено прямо с завода.

Положительным моментом в результатах исследования является неплохая защита передаваемых данных, которая как минимум сильно затрудняет доступ к ним третьих лиц и организаций. Правда, тут исследователи делают одно важное замечание: они тестировали европейские модели телефонов с соответствующим локализованным набором ПО. В других странах ситуация может отличаться, в зависимости от законодательства и сложившихся норм приватности.